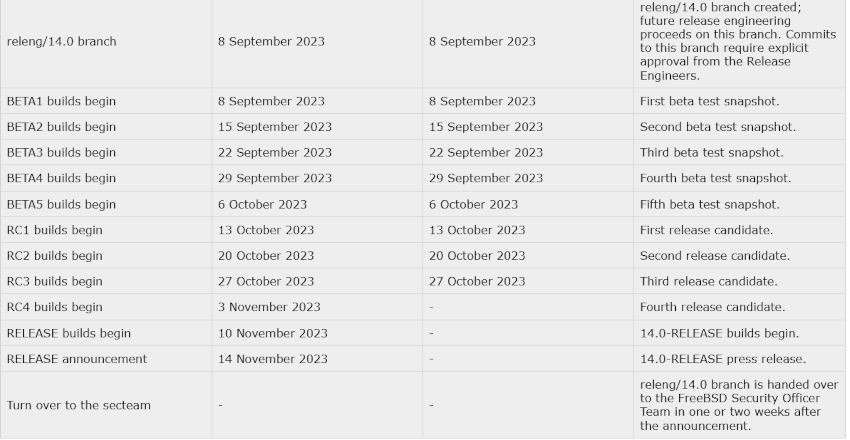

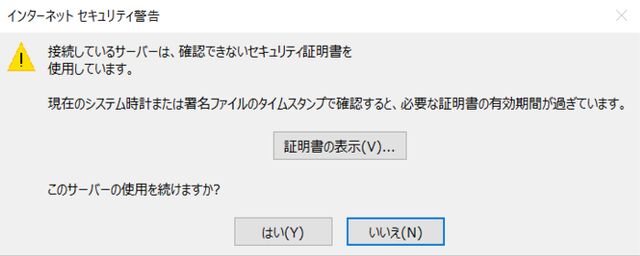

2024/01/13(土)危うく騙されそうになった、、

2024/01/13 6:03

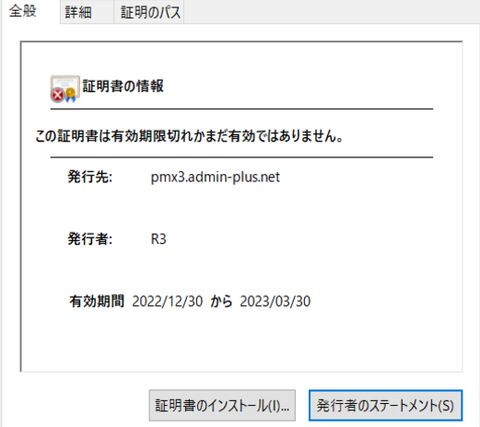

EXPIRATION REMINDER当該ドメインがレジストリ的に有効期限切れで使用不能になった、みたいな通知だが、

This notice is to bring to your notice that your domain invoice number

nnnnnnnnnnnnnnnnnnnnnnnnnnnnnnnn is OVERDUE. example.com to be due

in 12 January 2024 is SUSPENDED.

The contact currently listed is xxxxxxxxx xxxxxxxxx.

RENEW example.comT

https://csschecker.com/cart/nnnnnnnnnnnnnnnnnnnnnnnnnnnnnnnn

EXPIRATION:

12 JANUARY 2024

DISCLAIMER NOTICE:

We can not be held legally accountable for any claims, damage or

suffering that you may incur owing to the expiration of

example.com. Any such damages may include but are not solely

limited to: sales losses, lost files without backups, loss of results

in search rankings, lost appointments, undeliverable email and any

other business, service or technical damages that you may incur. For

further reference please refer to section 22.l.3.g of our TOS

LIABILITY:

This is the final notice that we are required to send out with regards

to the expiration of example.com.

SECURE ONLINE RENEWAL

https://csschecker.com/cart/nnnnnnnnnnnnnnnnnnnnnnnnnnnnnnnn

Unable to click the link? Copy and Paste this into your browser:

HTTPS://CSSCHECKER.COM/CART/nnnnnnnnnnnnnnnnnnnnnnnnnnnnnnnn

All web services will be restored automatically on example.com upon

receipt of payment. We thank you for your cooperation and continued

business.

ALERT SENT ON JANUARY 12 2024

The contents of this email are strictly confidential.

2ヶ月くらい前に自動更新したばかりで、whois で確認してもドメインステータスには問題は無さそう。

恐らく、ドメイン更新料金を騙し取ろうとしているのだろう。

ドメインレジストラ業者でないと、入手できない個人情報を使っているので、たちが悪い。

今後、こういうのには注意が必要である。皆さまもご注意ください。